Instagram : piratage massif de 6 millions d'utilisateurs, dont des célébrités qui voient leurs d

- 6 sept. 2017

- 3 min de lecture

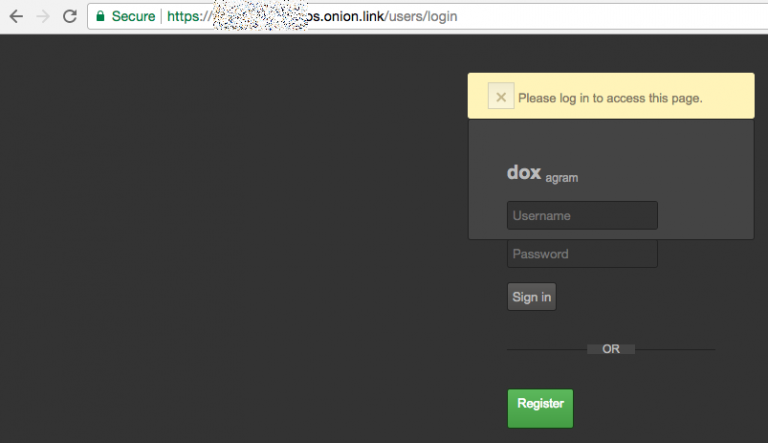

Les données sont disponibles sur un site Web consultable appelé DoxaGram.

Comme l'a rapporté jeudi, le géant des médias sociaux Instagram a souffert d'une violation massive des données dans laquelle un pirate inconnu ou des pirates informatiques ont volé une trousse de données personnelles à partir de comptes vérifiés (célébrités de haut niveau) et ont fini par les commercialiser sur des forums de piratage souterrains.

Les données ont été volées lorsque les attaquants ont exploité un bug dans une API Instagram. Maintenant, il a été révélé que les pirates informatiques ont mis en place un site Web avec une base de données consultable de 6 millions de compte Instagram. Cela signifie qu'on peut simplement rechercher le compte qui leur intéresse et acheter ses détails pour seulement 10 $ en Bitcoin. Le site s'appelle DoxaGram qui offre de vendre n'importe qui les données, y compris les courriels et les numéros de téléphone des célébrités de haut niveau. Initialement, DoxaGram a fait surface avec un domaine .com, mais a ensuite disparu avant de passer au domaine .ws, mais au moment de la publication de cet article, certains rapports ont suggéré que le site a été forcé d'abandonner le domaine .ws et de revenir avec un domaine .pw.

Selon un rapport, Instagram a enregistré des noms de domaine Doxagram à la suite de la violation des données. Actuellement, tous les domaines DoxaGram étaient hors ligne. Cependant, leur domaine Dark Web est en cours d'exécution, ce qui permet aux utilisateurs de rechercher et d'acheter des données. Voici une capture d'écran montrant le (s) pirate (s) qui annonce le lancement de DoxaGram:

Voici trois captures d'écran HackRead.com a pu saisir le domaine Web obscur de DoxaGram.

Dans la première capture d'écran, on peut voir qu'un acheteur peut simplement mettre le nom d'utilisateur d'un compte Instagram et le rechercher. Rappelez-vous, le nom d'utilisateur, dans ce cas, est identique au nom de profil d'un utilisateur; par exemple, le nom d'utilisateur pour le compte de Kim Kardashian est "kimkardashian".

Une fois la recherche terminée, le site affiche les résultats. Si l'information est disponible; le site affichera les résultats suivants:

Si vous vous demandez, car il n'y a pas de mots de passe disponibles, pourquoi quelqu'un achèterait-il ces données? Eh bien, pour les attaques d'ingénierie sociale, les courriels et les numéros de téléphone vaut tout le coup car les attaquants peuvent rechercher ces courriels dans des violations de données antérieures comme MySpace, DropBox et LinkedIn. Et si le compte ciblé figure dans la liste et que la chance est du côté de l'attaquant, la victime n'a peut-être jamais changé son ancien mot de passe et utilise le même mot de passe pour Instagram et d'autres comptes. Cela permettra à un attaquant de pirater non seulement le compte Instagram, mais aussi ceux liés au courrier électronique. De plus, un attaquant peut mener des sévérités (phishing par téléphone) sur une victime et les inciter à distribuer leurs informations personnelles, sociales et bancaires. Instagram enquête toujours sur le problème, mais il faut noter que des jours avant l'apparition des informations sur les récits de célébrités, la chanteuse populaire Selena Gomez a eu son compte piraté dans lequel les pirates informatifs ont perdu des photos nues de Justin Bieber.

Ce n'est pas la première fois que Instagram a subit un piratage de haut niveau. En 2015, un chercheur de sécurité a piraté Instagram et a obtenu son accès au panneau d'administration, mais en retour, Facebook a menacé de poursuivre le chercheur pour ses résultats. Bien que discutable, si Instagram avait facilité le chercheur et l'a accueilli selon son programme de primes de bugs, qui sait que les pirates informatiques DoxaGram pourraient avoir signalé le bug à l'entreprise. Si vous avez un compte Instagram, assurez-vous d'activer l'authentification à deux facteurs (2FA), ne cliquez jamais sur un lien suspect, n'ouvrez pas un courrier indésirable ou un courrier électronique inconnu et évitez de télécharger les fichiers joints à ces courriels.

Traduit par Dr.Mo7oG SOurce :

Commentaires